Pembukaan

Pada tahun lalu, sempat beberapa pekan tentang artikel mengenai Ransomware yang digubris secara terus menerus lantaran variant terbaru dari virus (malware) tersebut terus diupdate. Dimulai dari Ransomware Locky (Loki), Thor, hingga Odin yang masih dalam satu keluarga dalam mitologi Yunani. Dan tak lupa Osiris.

Selain variant virus Ransomware yang mengadopsi nama dari tokoh karakter Marvel atau tokoh dalam motologi Yunani tersebut, ada pula nama yang diluar konteks dari karakter tokoh mitologi kuno seperti Cerber, Zeus, Petya, Jigzaw, (maaf) Shit, dan lain sebagainya.

Dengan melihat tingkah laku tersebut, dapat kita analogikan bahwa pembuat Ransomware bukanlah seorang diri, melainkan terdapat para kelompok pembuat virus Ransomware di seluruh belahan dunia, yang memiliki teknik penyerangan yang hampir sama, namun berbeda pada improvisasi teknik eksploit (mencari vulnerable / celah keamaan pada sistem operasi komputer, yang kebanyakannya berbasis sistem operasi Windows), penyebaran dan letak server kediaman asal si virus.

Kenapa harus merilis Ransomware dengan beberapa variant berbeda dalam satu pekan rilis publiknya?

Hal ini dilakukan agar, jika salah satu variant virusnya tertangkap dan dicekal oleh antivirus, maka variant virus lainnya masih bisa bergerilya dengan bebasnya. Saat para analis sistem menghabiskan waktu berjam-jam untuk menganalisa Ransomware (dengan segala resikonya, kerusakan file jika khilaf dalam antisipasi pertahanan diri saat menganalisa virus), maka teknik pengecoh pun berhasil dilancarkan.

Kurang-lebihnya begitu siklus serangan beruntun Ransomware.

Hal ini dilakukan agar, jika salah satu variant virusnya tertangkap dan dicekal oleh antivirus, maka variant virus lainnya masih bisa bergerilya dengan bebasnya. Saat para analis sistem menghabiskan waktu berjam-jam untuk menganalisa Ransomware (dengan segala resikonya, kerusakan file jika khilaf dalam antisipasi pertahanan diri saat menganalisa virus), maka teknik pengecoh pun berhasil dilancarkan.

Kurang-lebihnya begitu siklus serangan beruntun Ransomware.

Baik, kembali ke Ransomware WannaCry!

Karakteristik Rasomware WannaCry

Berikut link yang dapat Anda tuju untuk mengetahui identitas Ransomware WannaCry: https://www.virustotal.com/en/file/b9c5d4339809e0ad9a00d4d3dd26fdf44a32819a54abf846bb9b560d81391c25/analysis/

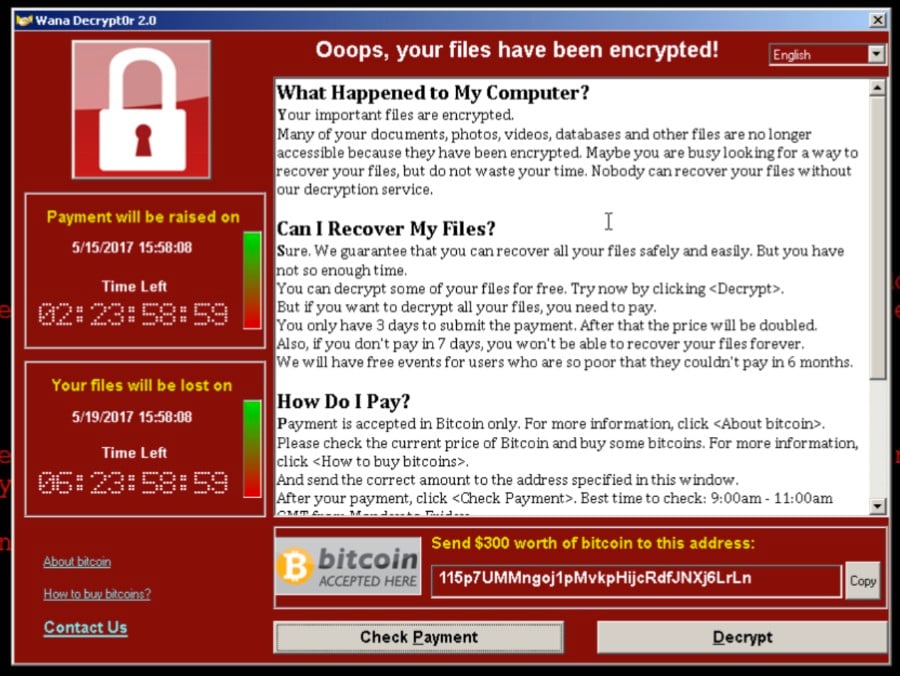

Nama ini diambil dari Wanna dan Cry[pt], yang filosofinya kurang lebih “Jika komputer Anda terkena virus ini dan file-file penting Anda rusak terenkripsi oleh virus ini, apakah Anda rasanya ingin menangis?”

Bagaimana Anda tidak menangis, jika file-file Anda menjadi tidak bisa dibuka, terlebih jika file tersebut berisi data penting, berisi catatan hutang pelanggan misalnya.

File Setup / Installer Ransomware WannaCry merupakan sebuah paket SFX ZIP executable (yang dapat dijalankan dikomputer), dengan daya kompresi file 55% dan file yang ada didalamnya dipassword, sehingga tidak bisa diekstrak sembarangan, kecuali dengan menjalankan virusnya terlebih dahulu, yakni menjalankan Setup tersebut.

DiskPart Palsu oleh Ransomware WannaCry dan terdapat tab “Archive”

DiskPart yang asli berada di: C:\Windows\System32\ diskpart.exe

Sebisa mungkin WannaCry meniru versi dan data lainnya, namun ukuran WannaCry terlalu besar dibanding DiskPart asli milik Windows.

Ukuran file Setup WannaCry besar, disebabkan oleh file-file yang ada didalamnya.

File dengan nama “b.wnry” misalnya, merupakan file gambar yang digunakan untuk Background WannaCry Ransomware sekaligus dijadikan trik untuk menghipnotis korbannya agar korban panik dan takut terhadap dampak virus ini, yang sebenarnya dampaknya memang menakutkan, selama belum ditemukan ‘decyptor’-nya, pengembali file yang sudah dirusak dengan enkripsi / encrypt.

Aksi Virus

Berikut contoh file yang sudah menjadi korban serangan enkripsi WannaCry Ransomware.

Daftar file yang dienkrip oleh Ransomware WannaCry / WannaCrypt0r:

.doc,.docx,.docb,.docm,.dot,.dotm,.dotx,.xls,.xlsx,.xlsm,.xlsb,.xlw,.xlt,.xlm,.xlc,.xltx,.xltm,.ppt,.pptx,.pptm,.pot,.pps,.ppsm,.ppsx,.ppam,.potx,.potm,.pst,.ost,.msg,.eml,.edb,.vsd,.vsdx,.txt,.csv,.rtf,.123,.wks,.wk1,.pdf,.dwg,.onetoc2,.snt,.hwp,.602,.sxi,.sti,.sldx,.sldm,.sldm,.vdi,.vmdk,.vmx,.gpg,.aes,.ARC,.PAQ,.bz2,.tbk,.bak,.tar,.tgz,.gz,.7z,.rar,.zip,.backup,.iso,.vcd,.jpeg,.jpg,.bmp,.png,.gif,.raw,.cgm,.tif,.tiff,.nef,.psd,.ai,.svg,.djvu,.m4u,.m3u,.mid,.wma,.flv,.3g2,.mkv,.3gp,.mp4,.mov,.avi,.asf,.mpeg,.vob,.mpg,.wmv,.fla,.swf,.wav,.mp3,.sh,.class,.jar,.java,.rb,.asp,.php,.jsp,.brd,.sch,.dch,.dip,.pl,.vb,.vbs,.ps1,.bat,.cmd,.js,.asm,.h,.pas,.cpp,.c,.cs,.suo,.sln,.ldf,.mdf,.ibd,.myi,.myd,.frm,.odb,.dbf,.db,.mdb,.accdb,.sql,.sqlitedb,.sqlite3,.asc,.lay6,.lay,.mml,.sxm,.otg,.odg,.uop,.std,.sxd,.otp,.odp,.wb2,.slk,.dif,.stc,.sxc,.ots,.ods,.3dm,.max,.3ds,.uot,.stw,.sxw,.ott,.odt,.pem,.p12,.csr,.crt,.key,.pfx,.der

Bersambung, kalau masih ada usia…

Antisipasi WannaCry Ransomware

Pastikan Anda telah mengupdate Smadav menjadi Smadav 2017 Rev. 11.4 untuk mencegahan dini dari serangan WannaCry Ransomware.

Silakan download Smadav di situs website resmi Smadav: http://smadav.net

Silakan download Smadav di situs website resmi Smadav: http://smadav.net

“Smadav 2017 Rev. 11.4 :

+ Penambahan database 404 virus,

+ Peningkatan kemampuan Anti-Ransomware untuk pencegahan Ransomware (WannaCry 1 dan Wanna-Cry 2.0),

+ Penggunaan resource CPU lebih ringan saat proteksi aktif,

+ Perbaikan kesalahan program (bug) dan kesalahan deteksi.”

+ Penambahan database 404 virus,

+ Peningkatan kemampuan Anti-Ransomware untuk pencegahan Ransomware (WannaCry 1 dan Wanna-Cry 2.0),

+ Penggunaan resource CPU lebih ringan saat proteksi aktif,

+ Perbaikan kesalahan program (bug) dan kesalahan deteksi.”

Sumber : http://www.viruslokal.com/2017/05/ransomware-wannacry-variant-terbaru-2017-dari-keluarga-ransomware-bagian-1/

Tanggal 06/08/2017 pukul 0533 Wib

0 komentar:

Post a Comment